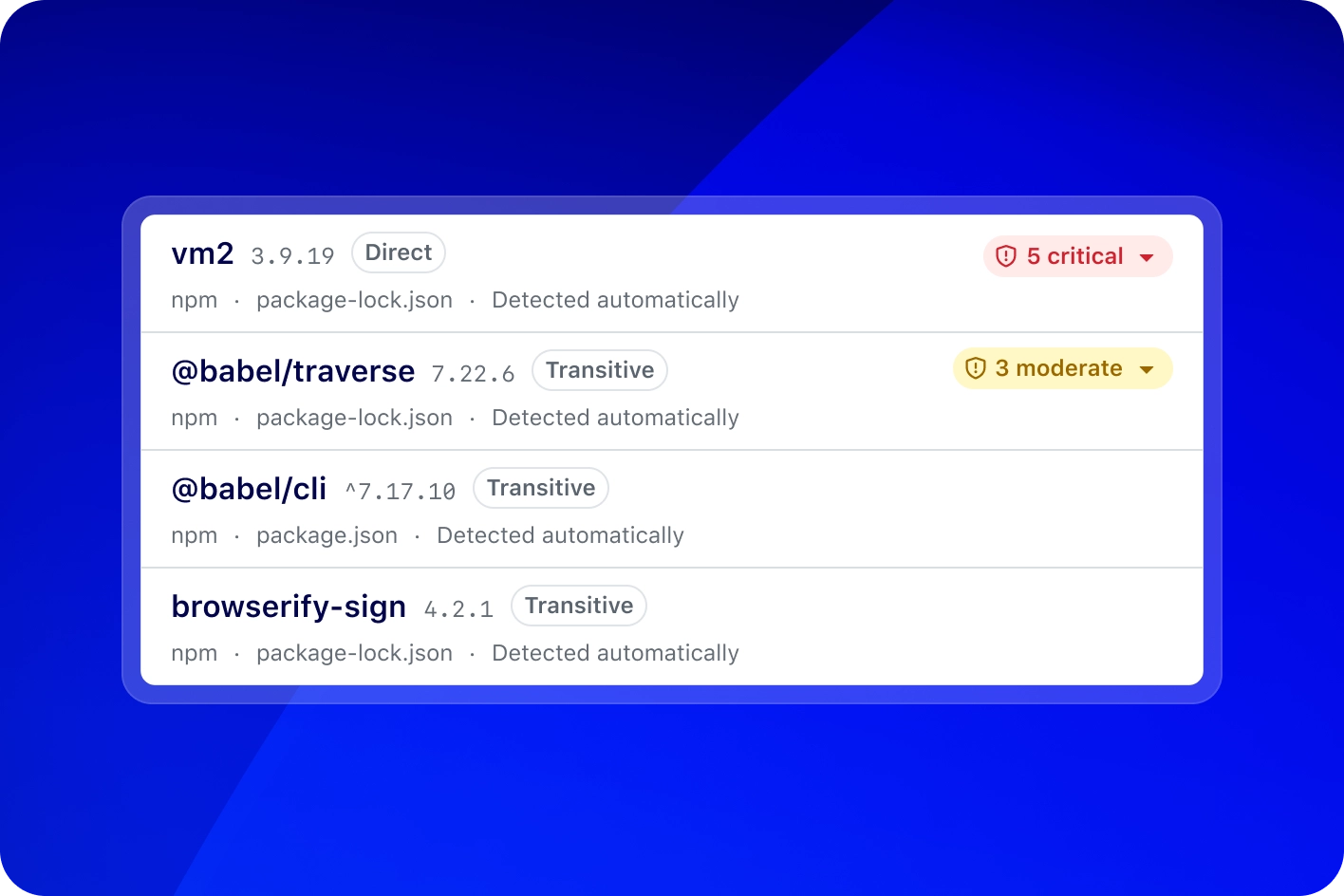

Identifique riscos críticos mais rapidamente com pontuações EPSS e alertas automatizados. Mapeie dependências e dependentes, incluindo os transitivos, com SBOMs de um clique.

Proteja sua cadeia de suprimentos de software

Gerencie os riscos de código aberto com a segurança da cadeia de suprimentos de software do GitHub. Detecte e corrija ameaças antecipadamente com verificações automatizadas, atualizações e aplicação de políticas, mantendo a resiliência do software.

Proteja suas dependências

Detecte vulnerabilidades automaticamente e obtenha atualizações confiáveis com o Dependabot.

Priorize o que importa

O Dependabot identifica os 10% principais dos seus alertas mais críticos usando probabilidade de exploração, pontuações de gravidade e regras de triagem.

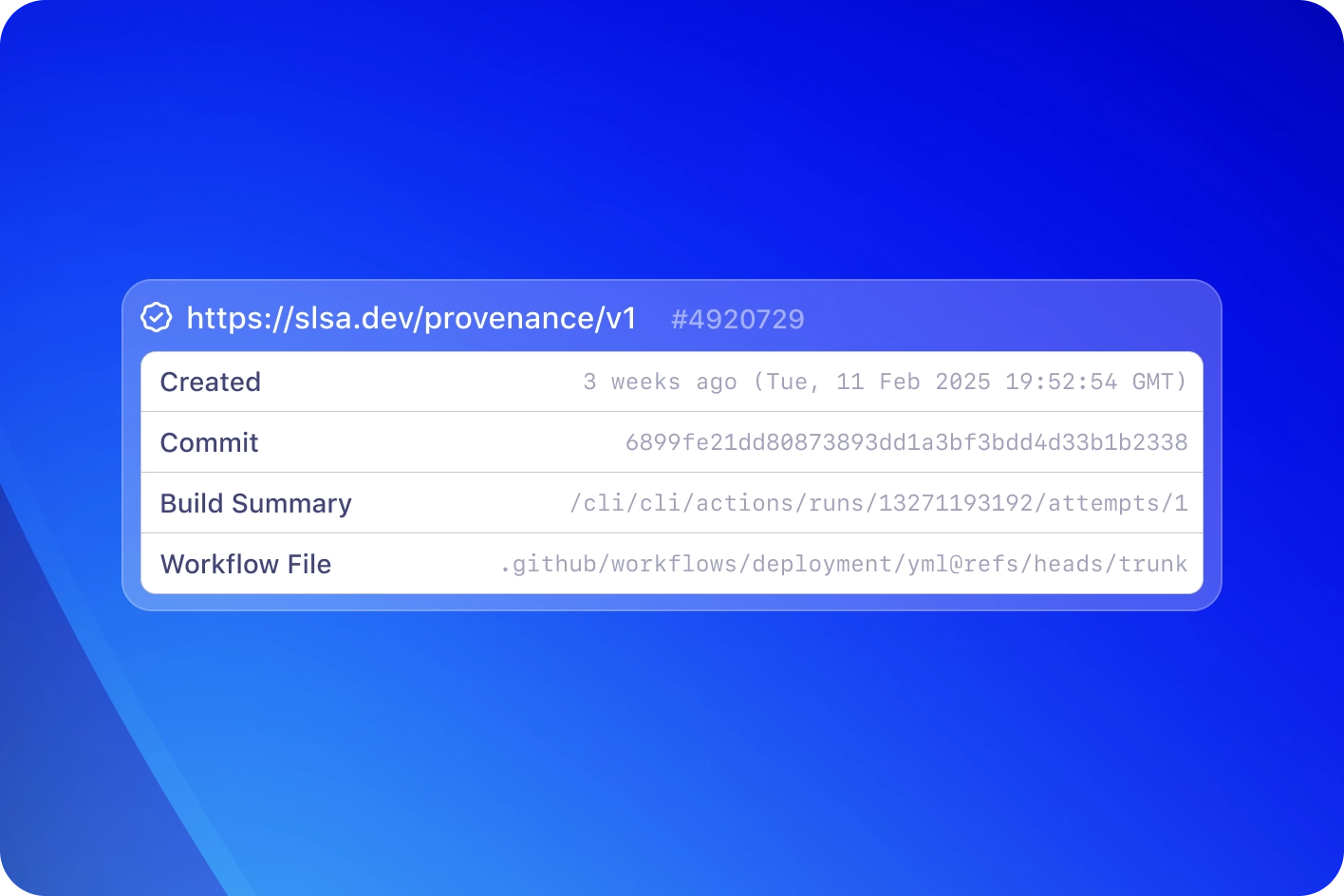

Distribua o que você compila

Assine e verifique facilmente suas compilações com atestados de artefatos, simplificando a segurança e a conformidade.

Das dependências à implantação,

bloqueie sua cadeia de suprimentos.

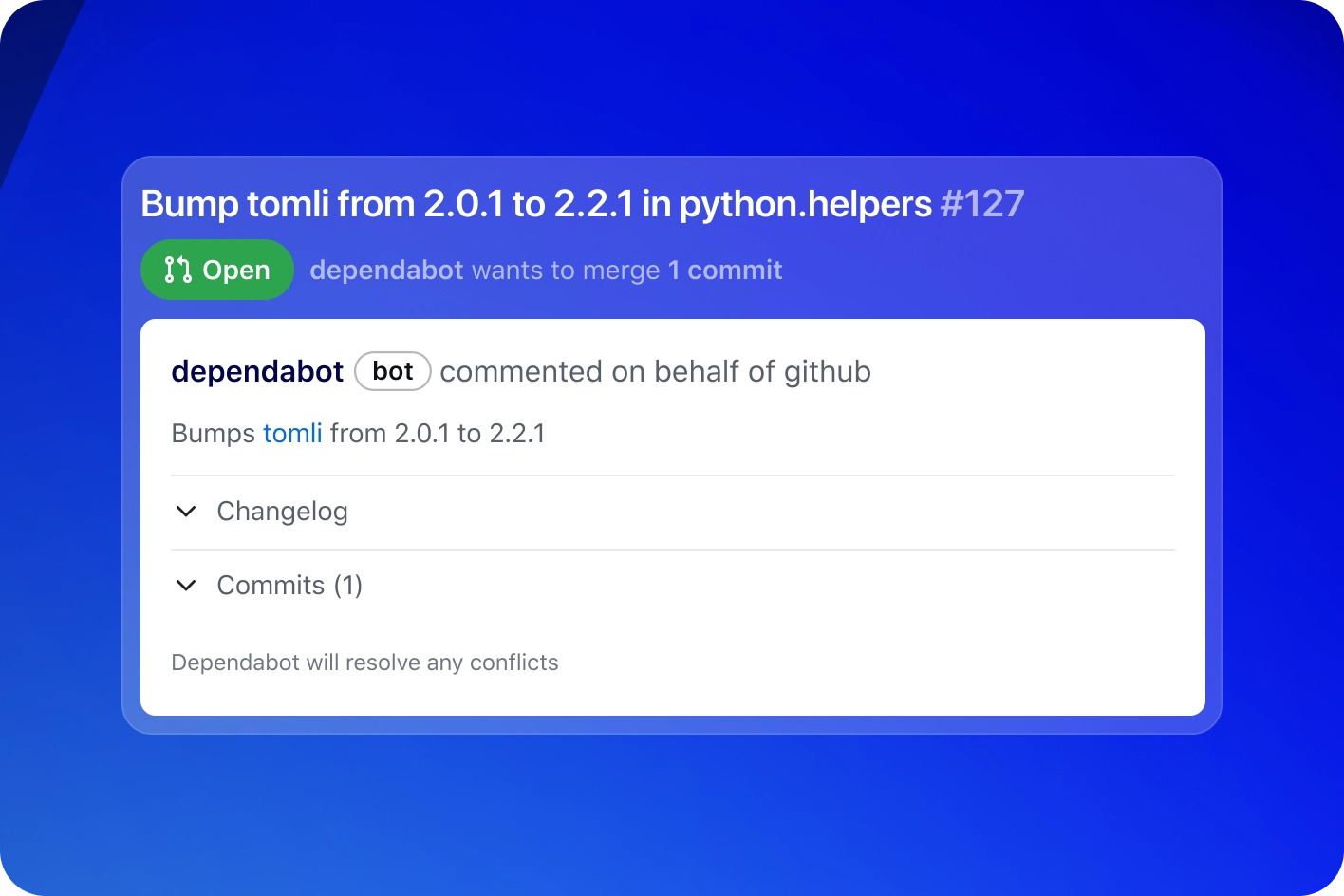

Facilite as atualizações

Mantenha a segurança com pull requests automáticos para as dependências mais recentes. O Dependabot agrupa atualizações para revisões e merge mais rápidos.

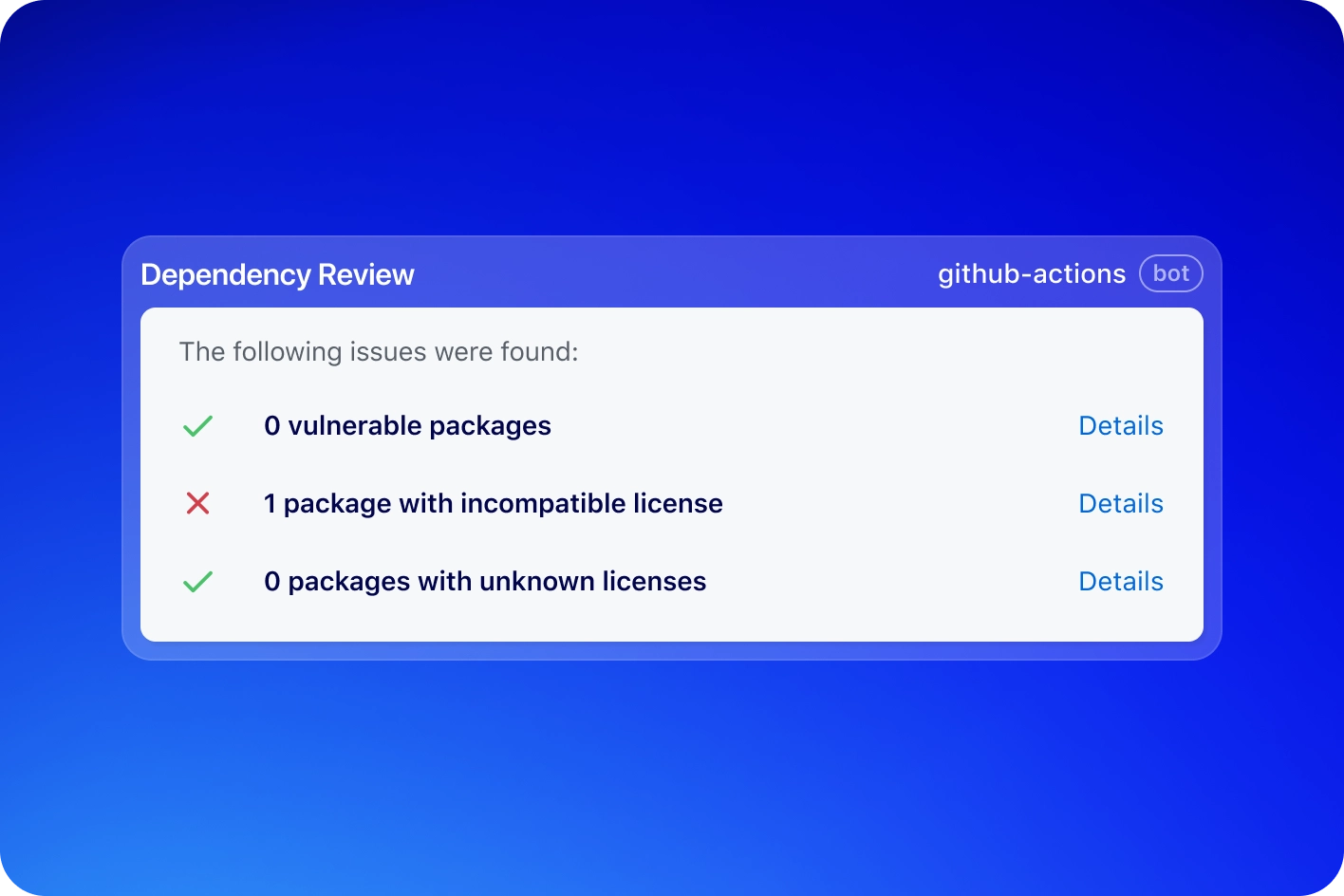

Evite novos riscos

Aplique a segurança e a conformidade da licença em pull requests com a ação de dependency review (disponível com o GitHub Code Security).

Não se limite a resolver: busque segurança

Assine e verifique compilações facilmente com atestados de artefatos. Atenda a estruturas de conformidade externas como SOC2 ou fortaleça a segurança interna com SLSA, até o nível 3 de compilação.

Software seguro desde o início

Suas necessidades de segurança são atendidas no GitHub, não importa se você está contribuindo para um projeto de código aberto ou escolhendo novas ferramentas para sua equipe.

Melhores práticas para software mais seguro

Perguntas frequentes

O que é a segurança da cadeia de suprimentos de software?

Ao desenvolver um projeto de software, você provavelmente usa outro software para criar e executar sua aplicação, como bibliotecas de código aberto, estruturas ou outras ferramentas. Esses recursos são chamados coletivamente de suas “dependências”, porque seu projeto depende deles para funcionar corretamente. Seu projeto pode contar com centenas dessas dependências, formando o que é conhecido como sua "cadeia de suprimentos".

Sua cadeia de suprimentos pode representar um risco de segurança. Se uma de suas dependências tiver uma falha de segurança conhecida ou um bug, agentes maliciosos poderão explorar essa vulnerabilidade para, por exemplo, inserir código malicioso (malware), roubar dados confidenciais ou causar algum outro tipo de interrupção no seu projeto. Esse tipo de ameaça é chamado de "ataque à cadeia de suprimentos". Ter dependências vulneráveis em sua cadeia de suprimentos compromete a segurança do seu próprio projeto e você também coloca seus usuários em risco.

Uma das coisas mais importantes que você pode fazer para proteger sua cadeia de suprimentos é corrigir suas dependências vulneráveis.

Os invasores não têm como alvo apenas as dependências que você usa; eles também visam as contas de usuários e processos de compilação. É importante proteger ambos para garantir que o código que você distribui não foi adulterado.

O GitHub oferece uma variedade de recursos para ajudar você a entender as dependências e protegê-las no seu ambiente, além de proteger suas contas do GitHub e seu sistema de compilação.

Por que escolher os recursos da cadeia de suprimentos do GitHub em vez de produtos de terceiros?

Ao contrário dos complementos de segurança de terceiros, os recursos da cadeia de suprimentos do GitHub operam integralmente nos fluxos de trabalho nativos do GitHub que os desenvolvedores já conhecem e adoram. Ao facilitar a correção de vulnerabilidades enquanto os desenvolvedores trabalham, o GitHub libera as equipes de segurança para manter o foco nas estratégias cruciais que protegem negócios, clientes e comunidades contra as vulnerabilidades em aplicações.

O que é SLSA e SLSA nível 3?

Níveis da cadeia de suprimentos para artefatos de software (SLSA) são uma estrutura para melhorar a integridade de ponta a ponta de um artefato de software durante todo o seu ciclo de vida de desenvolvimento. Eles fornecem uma metodologia abrangente e detalhada para criar garantias de integridade e procedência em sua cadeia de suprimentos de software. O SLSA Nível 3 significa uma cadeia de suprimentos de software significativamente reforçada, onde as compilações são altamente isoladas, o histórico do código-fonte é verificado e a procedência é rigorosamente controlada, fornecendo uma forte garantia contra adulteração e assegurando a integridade dos artefatos de software. O GitHub Actions e o Artifact Attestations simplificam muito a jornada para o SLSA Nível 3.

O GitHub pode criar listas de materiais de software ou SBOMs?

Você pode exportar uma lista de materiais de software ou SBOM para seu repositório a partir do gráfico de dependência do GitHub. As SBOMs permitem transparência no uso do código aberto e ajudam a expor vulnerabilidades da cadeia de suprimentos, reduzindo esses riscos.

Os recursos da cadeia de suprimentos do GitHub são pagos ou gratuitos?

A maioria dos recursos da cadeia de suprimentos do GitHub está disponível gratuitamente para todos os usuários. Alguns recursos avançados específicos estão disponíveis apenas para repositórios privados no GitHub Code Security. Consulte os preços.